Enterprise Deployment in the wild

In vorherigen Artikeln hatte ich mir Malware angesehen, die mit Enterprise-Zertifikaten verteilt wird und erklärt, wie das funktioniert.

Jetzt bekam ich eine Leser-Anfrage, in der es um eine App geht, die zur Installation außerhalb des App-Stores angeboten wird. Die Frage war, was von dieser App zu halten ist.

Ein konkreter Fall! Sehr schön. Ich habe es mir mal angesehen.

Crime Scene Investigation

Die Website ist dubsmash.com. Sie machen dort ein unerlaubtes Enterprise-Deployment, denn der Vertrag mit Apple erlaubt keine öffentliche Verteilung von Apps darüber. Sie müßten mindestens einen Login davor setzen, aber sie wollen ja an alle verteilen. Und so funktioniert es hier:

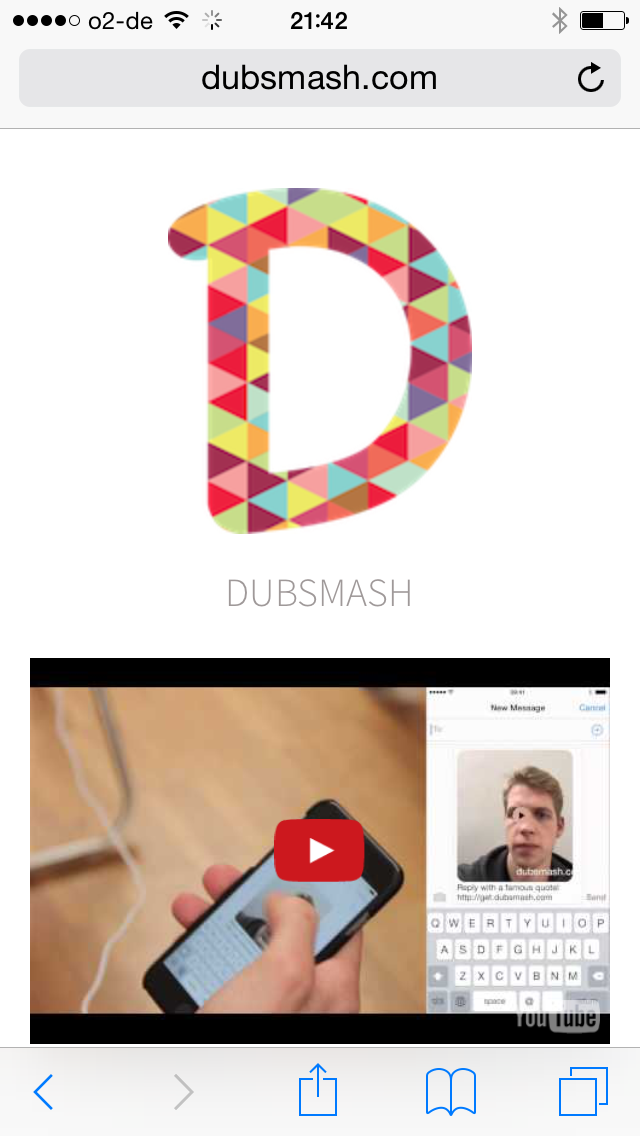

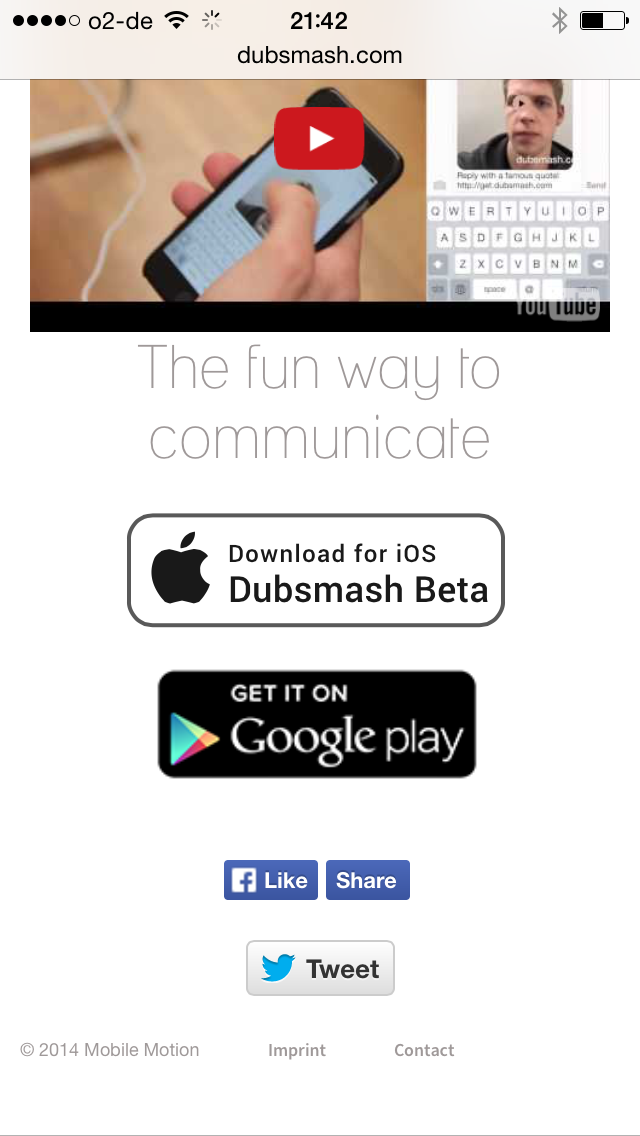

Man bietet dort eine Beta von Dubsmash für iOS an und verlinkt auch eine Version für Android auf Google Play:

Inzwischen wird dort die App Store Version verlinkt und nicht mehr die Enterprise Version. Die Enterprise-Links, die ich unten untersuche, sind dennoch weiter online verfügbar.

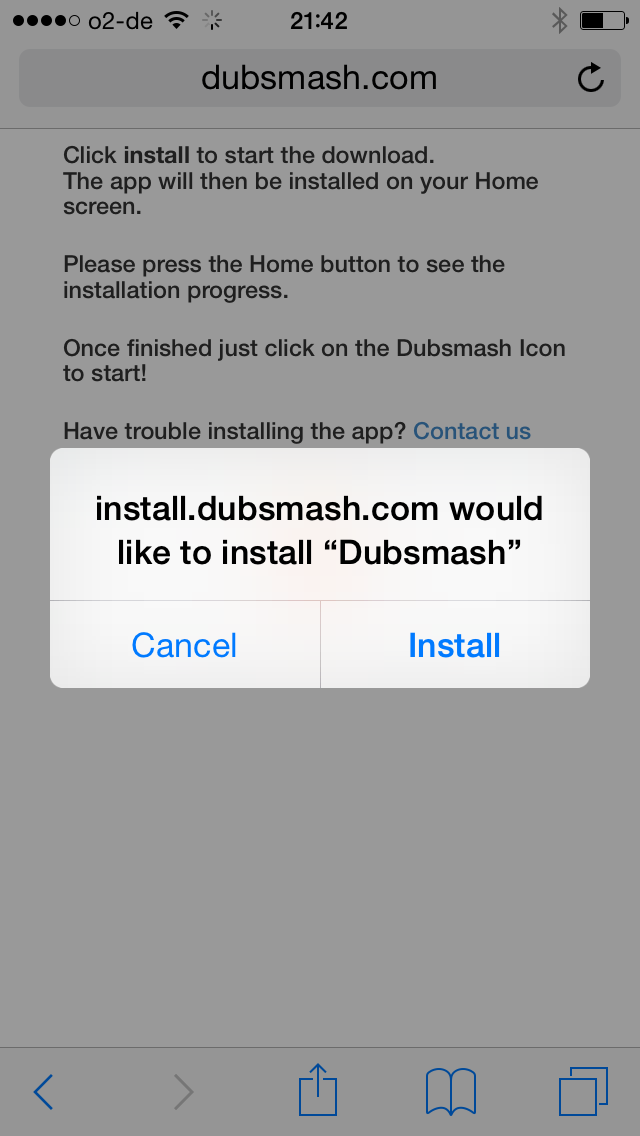

Es wird per JavaScript geprüft, welches OS die Webseite anfragt. Für iOS wird folgende Datei runtergeladen: https://install.dubsmash.com/manifest.plist. Eine Property-List, die wie üblich beim Enterprise-Deployment für das Gerät den Download beschreibt und unter anderem den Namen der App und den Link auf ihr Installationspaket enthält. Beim Touch auf den iOS-Download fragt iOS dann aufgrund dieser Infos, ob ich Dubsmash installieren möchte.

Man kann die Plist in einem Text-Editor öffnen. Darin sieht man den Link auf das Installationspaket: http://get-dubsmash.s3.amazonaws.com/ipa/current_version.ipa.

Einfach auf den Mac herunterladen und das IPA als Zip-Archiv entpacken. Heraus kommt das übliche App payload Verzeichnis. Dieses enthält Dubsmash.app. Diese App mit Control-Click und Show Package Contents öffnen. Apps sind maskierte Verzeichnisse.

Darin sieht man dann viele Ressourcen und die eigentliche ausführbare iOS-Datei "Dubsmash". Außerdem liegt dort die Datei embedded.mobileprovision. Dieses Provisioning Profile kann man mit einem Texteditor öffnen. Darin sieht man dann:

- am CreationDate: App erstellt am 2014-10-14

- am aps-environment, daß es Apple Push Services verwendet

- am ExpirationDate und am TimeToLive (365), daß es wie alle Enterprise Profiles nach einem Jahr abläuft: 2015-10-14

- am ProvisionsAllDevices true, daß es für alle Geräte gilt und damit ein Enterprise Profile ist.

- Dann ist da noch der Team-Name, der bei Apple registriert ist et cetera.

Nach Touch auf Install läuft der Download. Ein Kenner hätte auch noch ein Icon definiert, so daß während des Downloads das App-Symbol angezeigt wird. Aber: Schwamm drüber ;-)

Dann ist die App installiert:

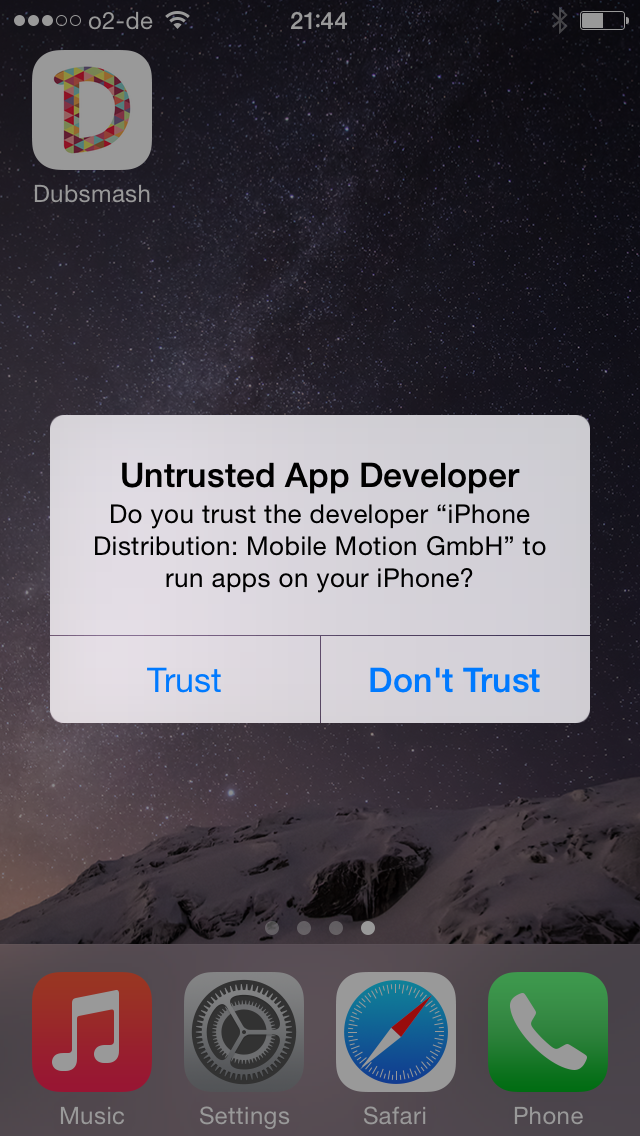

So sieht der erste Start aus. Es kommt eine Warnung vor einem nicht vertrauenswürdigem App-Developer aus iOS-Sicht, weil die App nicht aus dem Store kam:

Wie man sieht ist das Verhalten exakt so, wie es Apple in iOS: When you install custom enterprise apps beschreibt. Man bekommt zwei Warnhinweise inklusive der Erwähnung der zwielichtigen Quelle. Mehr kann man nicht erwarten.

Offenbar handelt es sich hier also um eine Firma, die für ihre Beta-Tests Enterprise-Zertifikate mißbraucht. Vermutlich harmlos. Seit iOS 8 ist man da mit dem App Store besser dran, weil dort seit diesem Sommer interne Alpha- und externe Beta-Tests möglich sind, die viel einfacher zu handhaben sind als en Enterprise Deployment als zweckfremder Notbehelf.

Link: warcraft.realmacmark.de/blog/osx_blog_2014-11-c.php